NATとは?

NAT(Network Address Translation)はIPアドレスを別のIPアドレスへ変換する技術です。

変換することが多いのはプライベートIPアドレスからグローバルIPアドレスに変換する技術とされています。これは、LANからWANへアクセスする際にグローバルIPアドレスしかルーティングできないためです。またWEBサーバをインターネットのようなグローバルIPアドレス空間へ公開する場合にグローバルIPアドレスからプライベートIPアドレスへの変換に使用します。

送信元をNATする際には SourceNAT、宛先をNATする際には DestnationNATと呼ばれています。

1対NでNATするものをPATや IPマスカレードと呼びます。

FortiGateのNATは どんなものがあるの?

FortiGateのNATは、以下の種類があります。

- SourceNAT

・ポリシーNAT

- インタフェースNAT

- IPプール(ダイナミックNAT) - DestnationNAT

・バーチャルIP

上記設定がデフォルトとなり、ファイアウォールポリシーと紐づけて使用します。

しかし、案件として実装する際に、PaloaltoやASA、Sonicwallなど NATテーブルが分かれているものがあり、移行するのに不便な場合があります。

そこで FortiGateのCentral NAT(セントラルNAT)です。

ポリシーとNATテーブルを分割することができます。

FortiGateのCentral NATを実装してみよう。

FortiGateのデフォルトでは Central NATは 無効になっています。

有効にするには、システム > 設定 > セントラルNATを有効にします。

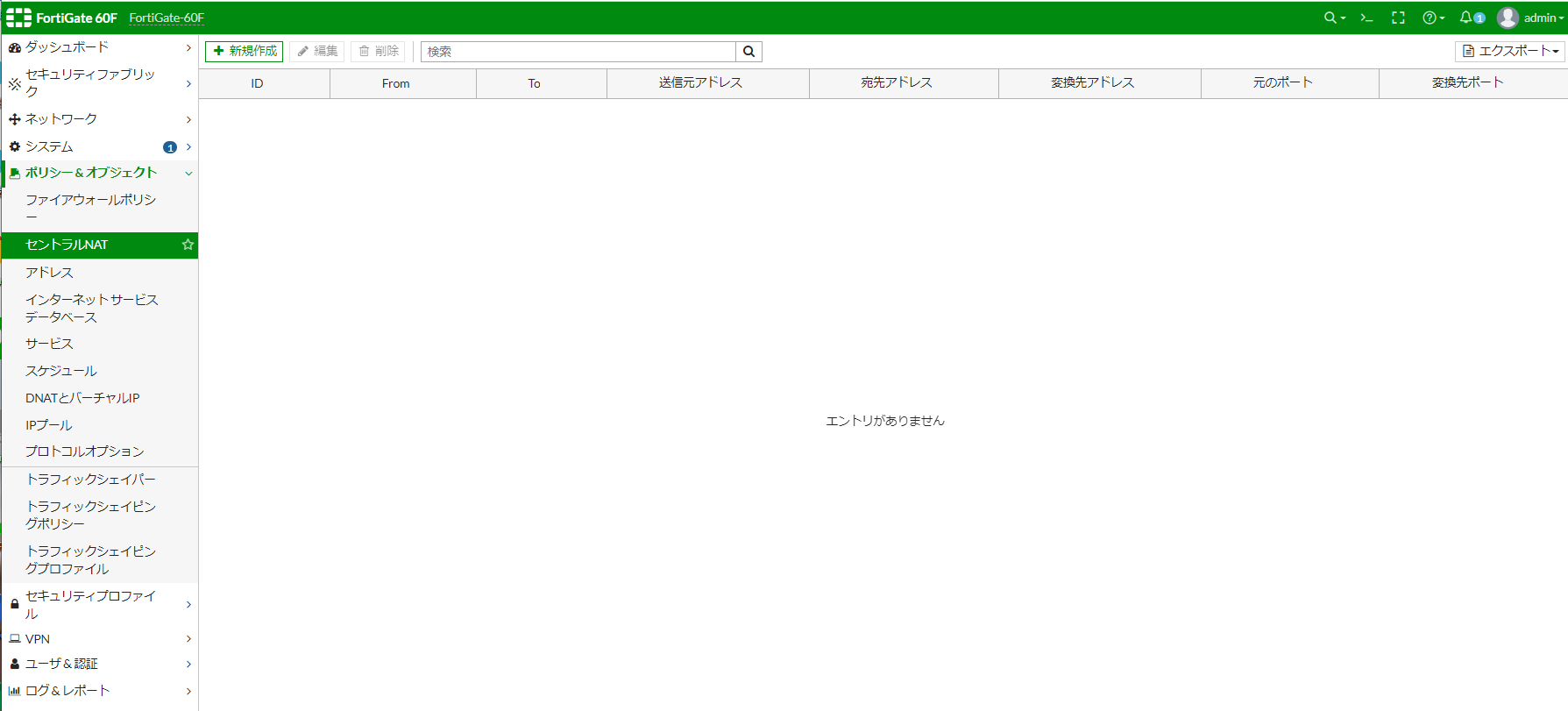

ナビゲーションバーにセントラルNATが表示されましたね。

ここでセントラルNATの設定をします。新規作成をクリックしてください。

新規作成をクリックすると 新規ポリシーの作成画面が表示されます。

以下の4つとSourceNATの設定を入力します。

・着信インターフェース

・発信インターフェース

・送信元アドレス

・宛先アドレス

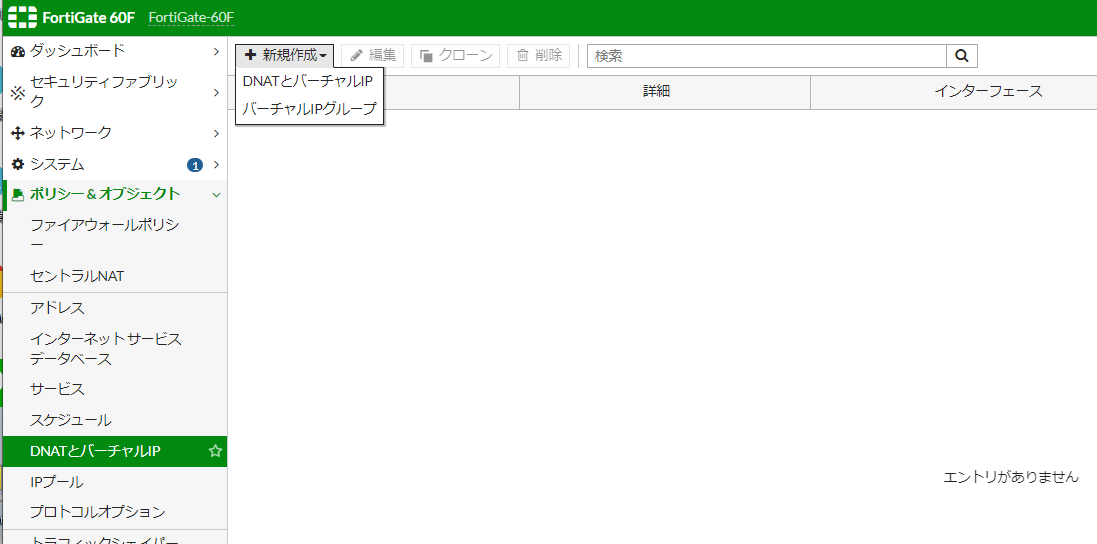

セントラルNAT側の設定では DestnationNATはできません。

別途 DNATとバーチャルIPの設定が必要となります。

こちらについては セントラルNAT前と変わらずに VIPとファイアウォールポリシーでの設定となります。

セントラルNAT使用時は、NATされる順番により ファイアウォールポリシーの記載方法が変わってきます。

順番としては 以下の2パターンです。

ファイアウォールポリシー → セントラルNATとなります。

VIP → ファイアウォールポリシーとなります。

ポリシーはNAT後のアドレスで記載することになります。

NATとファイアウォールポリシーの順番は、機種やバージョンにより違いがある場合があります。

既存機種から入れ替える際には 変換プロセスにも注目し、ファイアウォールポリシーの見直しを必ずするようにしてください。

まとめ

FortiGateのセントラルNATはいかがでしたでしょうか?

ファイアウォールポリシーとの分離ができるため 使い勝手はいいかと思います。

LAN > ANY などで記載したいルールが多数ある場合に使いやすいです。

Cisco ASAなどは 着信インターフェースしかないので 同様のポリシーを記載する場合に楽です。

ぜひ いろんな場面で活用してみてくださいね。

コメント